Giriş: İki Temel Kavram

Güvenilirlik (Reliability)

Ağın kesintisiz ve stabil çalışmasıdır. Sistem ne kadar süre ayakta kalabilir? Arıza durumunda ne kadar hızlı toparlanır?

- Uptime süresi

- Failover hızı

- Performans stabilitesi

️ Güvenlik (Security)

Ağa ve verilere yetkisiz erişimin engellenmesi sürecidir. Dış tehditlere karşı koruma sağlar.

- Yetkisiz erişim engelleme

- Veri sızıntısı önleme

- Siber saldırı koruması

RAID Nedir? Disk Yedekliliği ve Performans

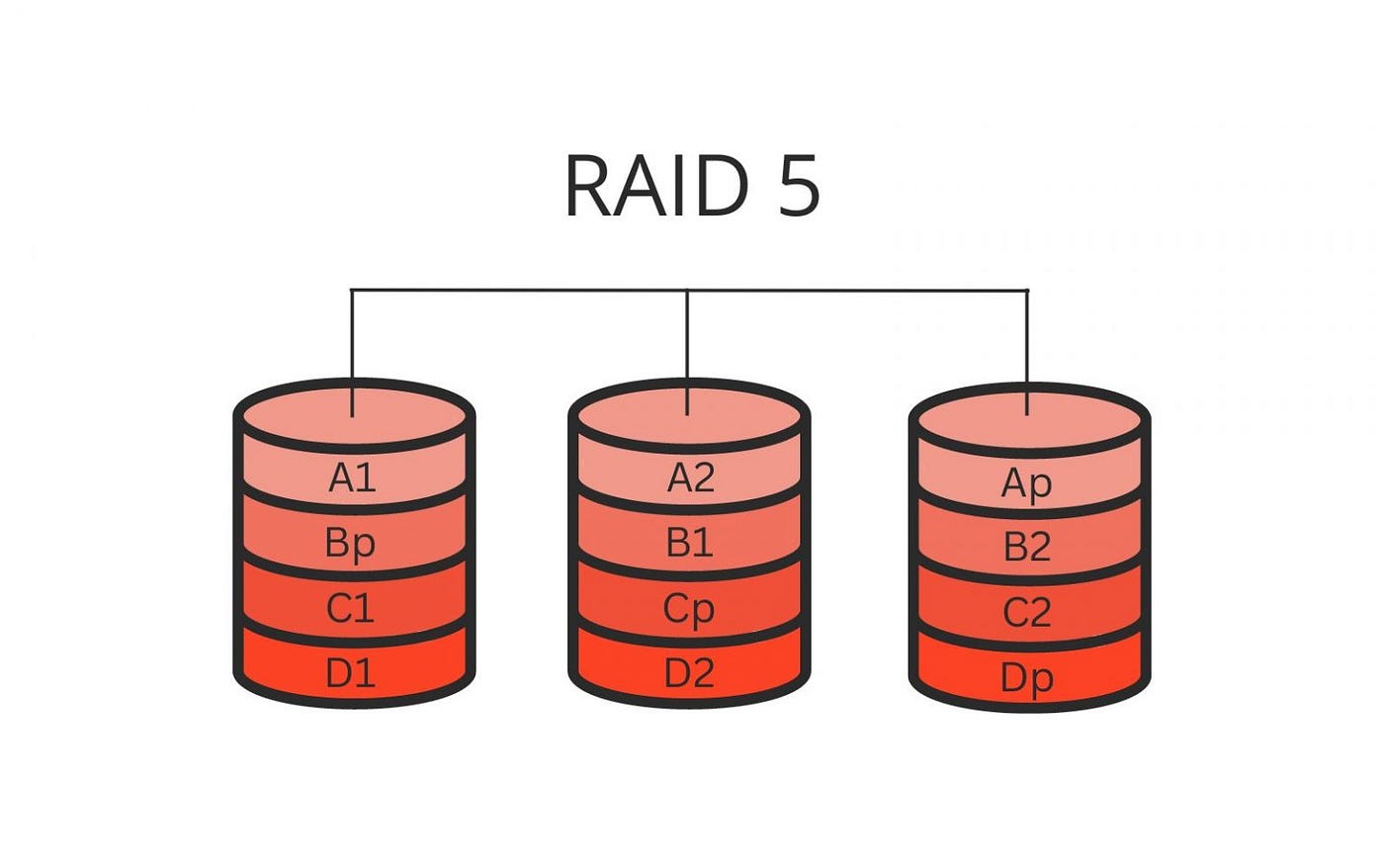

RAID (Redundant Array of Independent Disks), birden fazla fiziksel diskin performans veya güvenilirlik amacıyla bir arada çalıştırılması teknolojisidir. Veri kaybını önlemek veya okuma/yazma hızını artırmak için kullanılır.

RAID Seviyeleri Karşılaştırması

Veri bloklar halinde tüm disklere dağıtılır. Hiçbir yedeklilik yoktur.

Aynı veri iki diske birden yazılır. Tam yedeklilik sağlar.

Veri ve parity bilgisi dağıtılır. 1 disk toleransı.

RAID 1 ve RAID 0 birleşimi. En iyi performans + yedeklilik.

RAID Nasıl Çalışır?

Temel Çalışma PrensibiRAID, disk controller veya yazılım (OS-level) aracılığıyla birden fazla diski mantıksal olarak tek birim gibi gösterir:

- 🔹 Hardware RAID: Ayrı kontrol kartı, daha iyi performans

- 🔹 Software RAID: İşletim sistemi üzerinden, daha ekonomik

- 🔹 Fake RAID: BIOS seviyesi, kaçınılmalı

3 Disk = RAID 5

2 disk veri, 1 disk parity bilgisi taşır. Herhangi biri arızalansa veri kaybolmaz.

RAID Seçimi Nasıl Yapılır?

Kullanım Senaryolarına Göre| Kullanım Senaryosu | Önerilen RAID | Nedeni |

|---|---|---|

| İşletim Sistemi Diski | RAID 1 | Basit, güvenilir, hızlı recovery |

| Veritabanı Sunucusu | RAID 10 | En yüksek IOPS ve yedeklilik |

| Dosya Sunucusu | RAID 5/6 | Kapasite ve yedeklilik dengesi |

| Backup Sunucusu | RAID 6 | 2 disk toleransı, yüksek kapasite |

| Video Edit/Render | RAID 0 | Maksimum hız (yedek alınmalı!) |

Ağ Güvenilirliği Yöntemleri

Redundancy (Yedeklilik)

Single Point of Failure EngellemesiTek bir noktadan kaynaklı arızayı önlemek için kritik bileşenlerin çiftlenmesidir. Birisi arızalandığında diğeri devreye girer.

Güç Yedekliliği

UPS (Kesintisiz Güç Kaynağı) ve jeneratörler ile elektrik kesintilerine karşı koruma.

İnternet Hattı

İki farklı ISP (Internet Service Provider) ile internet kesintisi riskini minimize etme.

Sunucu Yedekliliği

Cluster yapıları ve HA (High Availability) çözümleri ile sunucu arızalarına karşı dayanıklılık.

Load Balancing (Yük Dengeleme)

Trafik Dağıtımı ve PerformansGelen trafiğin birden fazla sunucuya dağıtılmasıdır. Hem performans artırır hem de tek bir sunucunun çökmesini engeller.

Load Balancer Türleri

- 🔹 Layer 4: Transport seviyesi (TCP/UDP)

- 🔹 Layer 7: Application seviyesi (HTTP/HTTPS)

- 🔹 Global: Coğrafi dağıtım (GSLB)

Failover Mekanizmaları

Otomatik Yedek Sistem Devreye GirmeActive-Passive

Bir sistem aktif çalışır, diğer beklemededir. Arıza anında pasif olan devreye girer. Kaynak israfı olabilir.

Active-Active

Her iki sistem de aktif çalışır. Biri arızalanırsa diğeri tüm yükü üstlenir. Daha verimli kaynak kullanımı.

Monitoring ve Loglama

Sürekli İzleme ve Erken UyarıSürekli izleme yapılmazsa güvenilirlik olmaz. Proaktif monitoring ile sorunları büyümeden tespit etmek kritiktir.

Zabbix

Açık kaynak, esnek yapılandırma, güçlü topluluk desteği. SNMP, agent, ICMP ile izleme.

PRTG

Kullanıcı dostu arayüz, 100 sensör ücretsiz. Windows tabanlı, kurulumu kolay.

SolarWinds

Kurumsal çözüm, detaylı raporlama. Network Performance Monitor (NPM) modülü.

Nagios

Eski ama güçlü, script tabanlı esneklik. Alert ve escalation mekanizmaları.

Ağ Güvenliği Yöntemleri

Firewall Kullanımı

Ağ Trafiği Kontrolü ve FiltrelemeFirewall, ağ trafiğini kontrol eden ve yetkisiz erişimi engelleyen ilk savunma hattıdır.

Firewall Tipleri

IDS / IPS Sistemleri

Saldırı Tespiti ve ÖnlemeIDS (Intrusion Detection)

Saldırıyı tespit eder ve raporlar ama engellemez.

- ✓ Network tabanlı (NIDS)

- ✓ Host tabanlı (HIDS)

- ✓ Log analizi ve alert

️ IPS (Intrusion Prevention)

Saldırıyı tespit eder ve otomatik engeller.

- ✓ Inline çalışma

- ✓ Otomatik blocking

- ✓ Anlık müdahale

VPN ve Şifreleme

Güvenli Uzak Erişim ve Veri KorumasıSSL VPN

Web tabanlı, kullanıcı dostu, her yerden erişim. Remote çalışanlar için ideal.

IPsec VPN

Site-to-site bağlantılar için. Daha güvenli, karşılıklı kimlik doğrulama.

Disk Encryption

BitLocker, VeraCrypt ile disk seviyesinde şifreleme. Fiziksel hırsızlığa karşı koruma.

TLS/SSL

Veri iletimi şifreleme. HTTPS, FTPS, SMTPS protokollerinde kullanılır.

VLAN Segmentasyonu

Ağ Bölümlendirme ve İzolasyonAğı mantıksal olarak bölerek güvenliği artırır. Bir VLAN'daki sorun diğerlerini etkilemez.

Erişim Kontrol ve Kimlik Doğrulama

Kim Ne Erişebilir?Zero Trust Mimarisi

"Hiçbir şeye güvenme, her şeyi doğrula" prensibi.

- 🔹 Her erişim kimlik doğrulama gerektirir

- 🔹 Mikro segmentasyon

- 🔹 Sürekli doğrulama

- 🔹 En düşük yetki prensibi

Güvenilirlik vs Güvenlik Karşılaştırması

| Özellik | Güvenilirlik (Reliability) | Güvenlik (Security) |

|---|---|---|

| Temel Soru | Sistem çalışır mı? | Sistem korunuyor mu? |

| Odak Noktası | Uptime ve süreklilik | Yetkisiz erişim engelleme |

| Temel Tehdit | Donanım arızası, kesinti | Siber saldırı, veri sızıntısı |

| Ölçüm Metriği | SLA, MTBF, MTTR | CVE sayısı, penetration test |

| Teknolojiler | RAID, Load Balancer, Cluster | Firewall, IDS/IPS, Encryption |

| Hedef | 99.99% uptime | Zero breach |

Kurumsal Ağlarda En İyi Uygulamalar

Yedekli Network Tasarımı

Core, distribution ve access katmanlarında redundancy. Spanning Tree Protocol (STP) yapılandırması.

Güçlü Firewall Politikaları

Default deny, least privilege, düzenli rule temizliği ve audit.

SIEM Sistemleri

Splunk, QRadar, LogRhythm ile merkezi log yönetimi ve korelasyon.

Düzenli Yedekleme ve Test

3-2-1 backup rule: 3 kopya, 2 farklı medya, 1 offsite.

Dokümantasyon

Network diagramları, prosedürler, kontrol listeleri ve runbook'lar.

Farkındalık Eğitimi

Kullanıcı güvenlik eğitimleri, phishing simülasyonları.

Felaket Kurtarma ve İş Sürekliliği

Sonuç

Modern kurumsal ağlarda sadece güvenlik yeterli değildir. Aynı zamanda süreklilik ve stabilite de sağlanmalıdır.

İdeal Ağ Mimarisi: Güvenli + Yedekli + İzlenebilir + Ölçeklenebilir

Bankacılık, finans ve kritik altyapılarda bu prensipler hayati önem taşır.